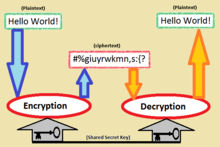

A szimmetrikus kulcsú algoritmusok a kriptográfia egyik alapvető módszerét jelentik. Ennél a megoldásnál a visszafejtéshez és a titkosításhoz használt kulcsok pontosan ugyanazt a közös titkot jelentik. A titok létrehozható véletlenszerűen, egy jelszóból származtatva (például kulcsderivációs függvénnyel), vagy egy titkos kulcscsere-eljárás, például a Diffie-Hellman segítségével.

Mikor és miért használják?

A szimmetrikus kulcsú algoritmusok azért fontosak, mert általában gyorsabbak és kevesebb számítási erőforrást igényelnek, mint a nyilvános kulcsú (aszimmetrikus) algoritmusok. A gyakorlatban gyakran úgy használják őket, hogy először aszimmetrikus módszerekkel biztonságosan megosztják vagy továbbítják a szimmetrikus kulcsot, majd az adat titkosítására maga a szimmetrikus algoritmus szolgál. Így kihasználják az aszimmetrikus kriptográfia biztonságát a kulcscsere során, illetve a szimmetrikus algoritmusok sebességét az adatátvitelnél.

Adatfolyam- vs. blokk-alapú titkosítók

A szimmetrikus kulcsú titkosítók két fő típusba sorolhatók: adatfolyam- és blokk-alapú kódolók. Az adatfolyam-kódolók az üzenetet bit- vagy bájtfolyamként, elemről elemre titkosítják; jók valós idejű adatszolgáltatásokhoz. A blokkos kódolók meghatározott méretű blokkokat vesznek (régebben jellemzően 64 bitet), és egy blokkot egységként kezelnek. A modern titkosítók, például az Advanced Encryption Standard (AES), 128 bites blokkokat használnak.

Működési módok (mode of operation)

A blokk-kódolók önmagukban csak blokkokon végzik el az átalakítást; a gyakorlatban különböző működési módokat (például ECB, CBC, CTR, GCM) alkalmaznak, amelyek meghatározzák, hogyan kapcsolódnak egymáshoz a blokkok és hogyan használják az inicializáló vektort (IV) vagy számlálót. Néhány fontos szempont:

- ECB (Electronic Codebook): egyszerű, de nem biztonságos nagyobb adatoknál, mert az egyforma bemenetek egyforma kimenetet adnak.

- CBC (Cipher Block Chaining): biztonságosabb az ECB-nél, de az IV-nek véletlenszerűnek kell lennie és nem szabad újra felhasználni.

- CTR (Counter): párhuzamosítható és rugalmas, de a számlálót (vagy IV-et) tilos újrahasználni ugyanazzal a kulccsal.

- GCM (Galois/Counter Mode): egy AEAD (Authenticated Encryption with Associated Data) mód, amely egyszerre biztosít titkosságot és integritást. Ajánlott modern protokollokban.

Példák és jellemzők

A népszerű szimmetrikus titkosítók közé tartoznak például a Twofish, a Serpent, az AES (más néven Rijndael), a Blowfish, a CAST5, az RC4, a TDES és az IDEA. Néhány rövid ismertetés:

- AES — modern, széles körben elfogadott szabvány. Támogatott kulcsméretek: 128, 192 és 256 bit; blokkméret: 128 bit. Gyakran használják AES-GCM vagy AES-CTR+MAC módokkal.

- Blowfish — 64 bites blokk, rugalmas kulcshossz (1–448 bit). Könnyű és gyors, de a 64 bites blokk miatt nagyobb adatforgalomnál már nem ideális (helyette a Twofish vagy AES ajánlott).

- Twofish, Serpent — versenytársak az AES korai kiválasztása során; erős konstrukciók, jó alternatívák bizonyos alkalmazásokhoz.

- RC4 — régi adatfolyam-kódoló; napjainkban súlyos sebezhetőségek miatt már nem ajánlott új rendszerekben.

- TDES (3DES) — régebbi blokk-kódoló, amely háromszoros DES alkalmazásával növeli a biztonságot; azonban lassú és kisebb biztonsági előnye van az AES-hez képest, ezért fokozatosan kivonják a használatból.

Biztonsági kérdések és kriptoanalízis

A történelem során több kriptoanalízis módszer használta ki a titkosítók belső szerkezetének gyengeségeit. Néhány fontos támadástípus:

- Ismert tiszta szövegű támadás (known-plaintext attack) — a támadó rendelkezik néhány pár titkosított és tiszta szöveg kombinációval.

- Választott tiszta szövegű támadás (chosen-plaintext attack) — a támadó kiválaszthat bizonyos eredeti üzeneteket, és megkapja azok kimenetét.

- Differenciális kriptoanalízis — blokkológiai eljárások gyenge pontjaira épít, többnyire blokktitkosítók elleni komplex támadás.

- Lineáris kriptoanalízis — statisztikai módszer, amely lineáris közelítéseket keres a titkosító belső függvényeiben.

Ezek miatt fontos a korszerű konstrukciók, elég nagy kulcsméret választása és a megfelelő üzemmódok alkalmazása. Egyes korábban népszerű algoritmusok (például RC4, 64 bites blokkos algoritmusok nagy adatmennyiségnél, vagy gyenge kulcskezelés) mára elavultnak számítanak.

Integritás, hitelesség és AEAD

Fontos megjegyezni, hogy a titkosság önmagában nem biztosítja az adatok sértetlenségét vagy eredetiségét. Gyakori gyakorlat:

- külön MAC (Message Authentication Code), például HMAC alkalmazása a titkosított adaton, vagy

- AEAD módok (például AES-GCM vagy AES-CCM) használata, amelyek egyszerre adnak titkosságot és hitelességet.

Gyakorlati használat és kulcskezelés

A szimmetrikus titkosítás biztonsága nagyban függ a kulcs biztonságos kezelésétől:

- kulcsok létrehozása megbízható, kriptográfiailag biztonságos véletlenszám-generátorból (CSPRNG),

- kulcsok védelme tárhelyen (hardveres modulok, kulcstárak),

- kulcsok élettartamának és visszavonásának kezelése,

- IV-ek és számlálók helyes kezelése (például ne használjuk újra ugyanazt az IV-et ugyanazzal a kulccsal olyan módokban, ahol ez tilos),

- hibrid titkosítás: az aszimmetrikus kriptográfiát kulcsmegosztásra használják, a tényleges adatátvitelhez pedig szimmetrikus algoritmusokat alkalmaznak.

Összefoglalás és ajánlások

A szimmetrikus kulcsú titkosítás gyors, hatékony és széles körben használt módszer az adatok védelmére. A modern gyakorlat a következőket javasolja:

- válassz jól vizsgált, korszerű algoritmusokat (például AES),

- használj AEAD módokat (pl. AES-GCM) az integritás és a titkosság együttes biztosítására,

- kerüld az elavult algoritmusokat és üzemmódokat (pl. RC4, ECB, 64 bites blokkal nagy adatmennyiségnél),

- biztosítsd a kulcsok és IV-ek helyes keletkeztetését, tárolását és élettartam-kezelését.

A szimmetrikus titkosítás tehát a modern kriptográfia kulcsfontosságú része: ha helyesen alkalmazzák — megfelelő algoritmus, üzemmód és kulcskezelés mellett — hatékony és biztonságos védelmet nyújt az adatok számára.